参考原文:http://thinkhole.org/wp/2006/05/10/howto-secure-firefox-and-im-with-putty/

加密传输的机制如下:

/ foo.com

浏览器 <==secure tunnel==>ssh server - bar.com

\ example.com

浏览器先通过加密通道链接到一台服务器上,然后通过这个服务器再访问整个互联网。主要的用途就是这个绕道访问。具体你需要通过加密通道绕过谁? 谁用谁知道……

具体配置过程:

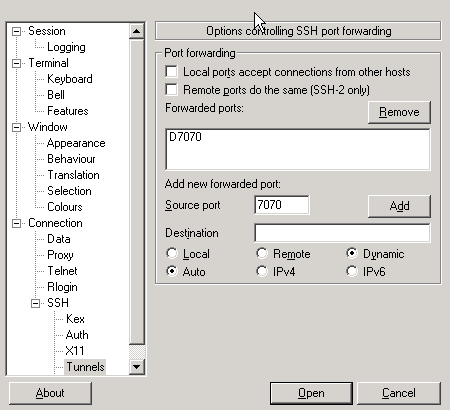

在SSH登录工具Putty的登录设置中配置tunnel,目标设置为Dynamic,添加一个端口7070,再按Add,一个动态转发端口就实现了;

然后用相应帐号ssh登录后:除了登录的终端窗口意外,本地的7070连服务器的22端口之间就有了一个SSH加密的转发通道了。

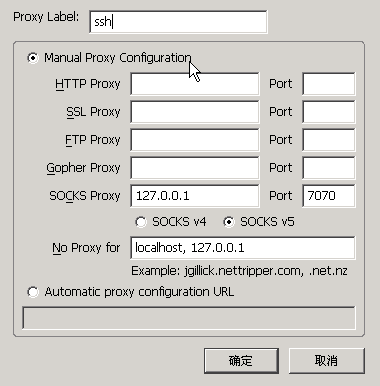

为了方便切换,可以使用FF的SwithProxy插件,设置socks代理通过本地的127.0.0.1:7070 进行传输。

MSN的机制类似:就是在连接配置中设置sock5 加密代理。

附:

获得国外的SSH帐号或者有Dreamhost虚拟主机的可以增加ssh用户:都可以用类似机制进行加密访问。

感谢number5:

更简单方便的setup方式是使用 putty的后台命令行程序plink

plink -N username@remote.ssh.server -D 127.0.0.1:7070

其中 -N 表示不需要shell

username@remote.ssh.server 换成你ssh帐户名和主机域名或者地址

或者替换成 -load sessionname 也可以

用dreamhost上的帐号试了一下,真的很快

注意:

加密通道和网站是否提供https没有直接的关系,https是指服务商直接向客户提供的加密,例如:GMail: https://mail.google.com/mail/,GReader: https://www.google.com/reader/view/,从ssh server到服务网站之间仍然是明文的http传输;

加密通道和匿名不匿名也没有直接关系。